Bayangkan bangun pagi, meraba-raba meja, dan HP Anda sudah tidak di sana. Hilang. Dicuri. Atau terjatuh di taksi. Sekarang, bayangkan mencoba login ke email, bank, atau akun kripto—dan kode 2FA yang biasa muncul di layar… tidak bisa diakses. Mimpi buruk digital itu nyata, dan pilihan aplikasi authenticator Anda sekarang menentukan apakah pemulihan akun akan menjadi proses panjang berdarah-darah, atau hanya sedikit hambatan.

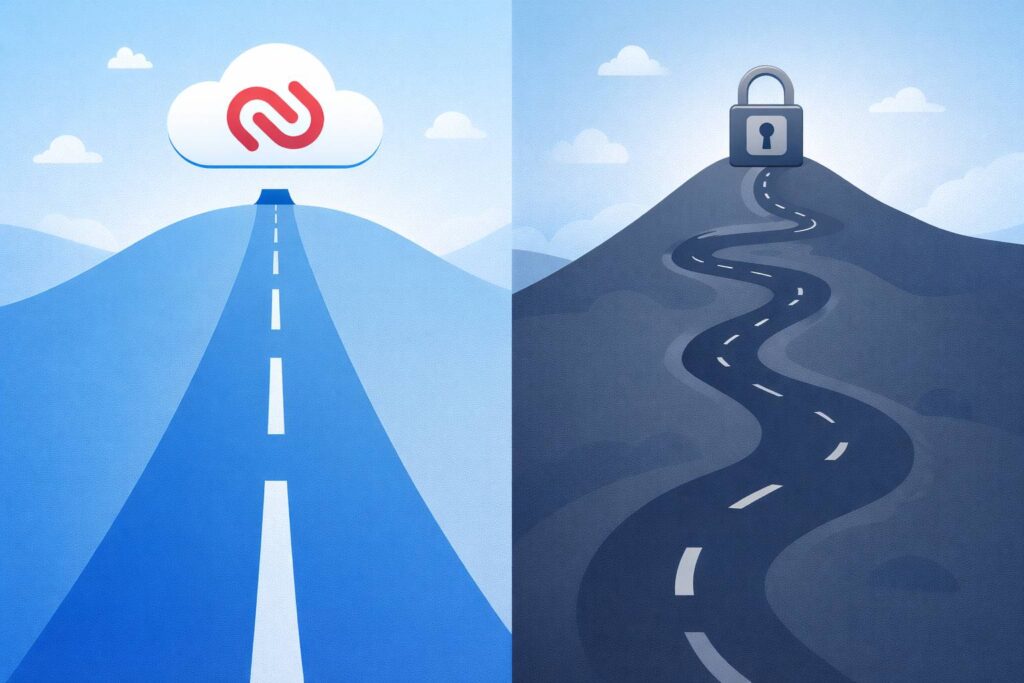

Two-Factor Authentication (2FA) memang menambah lapisan keamanan, tapi ia juga bisa jadi pedang bermata dua ketika perangkat hilang. Authy dan Google Authenticator adalah dua raksasa di ranah ini, tapi mereka punya filsafat keamanan yang berbeda—satu mengandalkan cloud, yang lain memaksakan local storage. Mari kita bedah mana yang benar-benar melindungi Anda di skenario terburuk.

Inti Perbedaan: Cloud Sync vs Local Storage

Perbedaan fundamental ini menentukan segalanya. Authy menyimpan token 2FA Anda di cloud, terenkripsi, dan bisa di-sync ke beberapa perangkat. Google Authenticator, sampai versi terbaru, menyimpan semuanya secara lokal—hanya di perangkat itu sendiri. Tidak ada backup otomatis, tidak ada sync.

Logikanya sederhana: Authy prioritaskan kenyamanan dan ketersediaan, sementara Google Authenticator (tradisional) prioritaskan isolasi maksimal. Tapi “aman” di sini bukan hanya soal teknologi—tentang seberapa besar Anda percaya pada ekosistem yang Anda pilih.

Authy: Nyaman, Tapi dengan Harga Privasi?

Fitur Utama Authy

Authy punya satu kartu truf: multi-device sync. Anda bisa install di HP, tablet, dan desktop. Semua token 2FA tersinkronisasi secara real-time. Kehilangan satu perangkat? Buka Authy di laptop, dan semua kode tetap ada. Backup-nya terenkripsi dengan password yang Anda tetapkan, dan Twilio (perusahaan induk Authy) tidak bisa mengaksesnya.

- Backup Terenkripsi: Token di-encrypt di perangkat sebelum diunggah ke server Authy.

- Multi-Device: Maksimal 5 perangkat terhubung. Anda perlu approve perangkat baru dari perangkat lama.

- PIN/Biometric Lock: Lapisan lokal tambahan untuk mencegah akses fisik.

- Cloud Recovery: Jika semua perangkat hilang, Anda bisa recovery via SMS (dengan risiko besar, lihat di bawah).

Risiko Nyata Authy yang Jarang Dibahas

Kelemahan Authy muncul dari fitur recovery-nya sendiri. Jika Anda mengaktifkan SMS recovery, seorang penyerang bisa melancarkan SIM swapping attack—mengelabui provider untuk mentransfer nomor Anda ke kartu SIM baru. Dengan menguasai nomor telepon dan password backup Anda, mereka bisa restore semua token 2FA Anda di perangkat mereka sendiri.

Warning Kritis: Authy pernah mengalami insiden di tahun 2022 di mana penyerang berhasil mengakses database nomor telepon pengguna. Meski token 2FA tetap aman, metadata seperti nomor HP dan perangkat yang terdaftar bocor. Ini bukti bahwa tidak ada sistem yang kebal.

Fitur multi-device juga berisiko: jika Anda lupa revoke akses perangkat lama yang dijual atau rusak, token Anda masih bisa diakses—terutama jika enkripsi lokalnya jebol.

Google Authenticator: Minimalis, Tapi Bukan Tanpa Celah

Fitur Terbaru Google Authenticator

Google akhirnya menambahkan cloud sync pada update 2023. Tapi dengan satu syarat: Anda harus login ke akun Google yang sama di semua perangkat. Token 2FA akan disimpan di cloud Google, terenkripsi dengan kunci akun Google Anda.

- One-Time Export: Anda bisa export token ke QR code sekali pakai untuk migrasi ke perangkat baru.

- TOTP Standard: Menggunakan algoritma standar (RFC 6238), kompatibel dengan hampir semua layanan.

- No Account Required: Versi lama tetap bisa digunakan tanpa login Google (mode offline total).

Batasan dan Risiko Google Authenticator

Mode default masih local storage. Jika Anda tidak sengaja aktifkan sync, hilang HP sama artinya hilang semua token. Proses recovery manual harus dilakukan per akun—Anda harus hubungi tiap layanan, kirim KTP, dan tunggu verifikasi. Ini bisa berarti 3-5 hari kerja tanpa akses ke akun kritis.

Cloud sync-nya juga kontroversial: data tersimpan di server Google. Bagi mereka yang memang sudah dalam ekosistem Google, ini tidak masalah. Tapi jika Anda menghindari Google karena alasan privasi, fitur ini justru merusak value proposition utama Google Authenticator.

Perbandingan Head-to-Head: Data Keras

| Aspek | Authy | Google Authenticator |

|---|---|---|

| Backup Otomatis | Ya, terenkripsi dengan password | Ya (opsional), via akun Google |

| Multi-Device | Ya, maks 5 perangkat | Ya (jika sync aktif) |

| Recovery tanpa Perangkat | SMS + password backup | Akun Google + verifikasi identitas |

| Risiko Utama | SIM swapping, breach metadata | Hilang semua jika local-only |

| Keterbukaan Kode | Closed source | Open source (core TOTP) |

| Awal Mula Token | 6-8 digit, 30 detik | 6 digit, 30 detik |

| Jumlah Akun | Tidak terbatas | Tidak terbatas |

Skenario HP Hilang: Langkah Demi Langkah

Jika Anda Pakai Authy (dengan Backup Aktif)

- Buka authy.com/recovery dari browser komputer.

- Masukkan nomor HP yang terdaftar. Tunggu kode SMS.

- Masukkan password backup Anda. Jika lupa, recovery tidak bisa dilanjutkan.

- Install Authy di perangkat baru. Semua token akan otomatis muncul.

- Langkah kritis: Revoke perangkat lama dari Settings > Devices.

Proses ini bisa selesai dalam 5-10 menit, asalkan Anda ingat password backup dan nomor HP tidak di-SIM-swap.

Jika Anda Pakai Google Authenticator (Mode Local)

- Panik terkontrol: Anda tidak bisa restore token. Menerima kenyataan ini adalah langkah pertama.

- Hubungi layanan penting (email, bank, kripto). Gunakan opsi “Can’t access authenticator?” di halaman login.

- Anda akan diminta verifikasi identitas: upload KTP, foto selfie, atau menjawab pertanyaan keamanan.

- Tunggu. Proses ini bervariasi dari 24 jam hingga 5 hari kerja.

- Setelah akses kembali, disable 2FA lama, lalu scan QR code baru di HP pengganti.

Total downtime bisa 1 minggu atau lebih. Untuk akun kripto, ini bisa berarti kehilangan peluang trading kritis.

Pro Tip Darth: Jika Anda pakai Google Authenticator versi lokal, pastikan sudah screenshot atau catat manual backup codes dari setiap layanan. Simpan di safe deposit box atau password manager terenkripsi. Ini lifeline Anda.

Rekomendasi Berdasarkan Profil Pengguna

Pilih Authy Jika Anda:

- Mengelola >20 akun 2FA dan butuh kemudahan.

- Siap menerima risiko minimal cloud demi ketersediaan tinggi.

- Menggunakan layanan dengan recovery yang buruk (contoh: beberapa exchange kripto lokal).

- Mau punya fallback di laptop dan tablet.

Tapi: Matikan SMS recovery. Gunakan password backup yang kuas (20+ karakter, dicatat fisik). Dan aktifkan PIN lock di setiap perangkat.

Pilih Google Authenticator Jika Anda:

- Paranoid terhadap cloud dan percaya pada isolasi perangkat.

- Hanya punya <10 akun kritis dan punya backup codes lengkap.

- Sudah terlanjur dalam ekosistem Google dan tidak keberatan sync (versi terbaru).

- Menginginkan solusi minimalis tanpa akun tambahan.

Tapi: Jangan sekali-kali mengandalkan local storage tanpa backup codes. Satu kali kehilangan perangkat, Anda terkunci total.

Alternatif yang Lebih Aman: Pertimbangkan Ini

Jika kedua opsi di atas masih terasa kompromi, pertimbangkan:

- Bitwarden Authenticator: Terintegrasi dengan password manager, terenkripsi end-to-end, open source.

- 1Password: Fitur serupa, tapi dengan biaya bulanan.

- YubiKey (Hardware Token): Tidak ada kode digital yang bisa dicuri. Jika hilang, tinggal revoke dan ganti fisik. Ini yang paling aman, tapi kurang convenient.

Kombinasi terbaik: Google Authenticator di mode local + YubiKey sebagai backup. Atau Authy dengan SMS recovery dimatikan + YubiKey untuk akun super kritis.

Kesimpulan: Tidak Ada yang “Paling Aman”, Hanya “Paling Sesuai Risiko”

Authy menang di ketersediaan, kalah di potensi serangan surface-nya yang lebih luas. Google Authenticator menang di isolasi, kalah di recovery nightmare. Kunci sebenarnya bukan di aplikasi, tapi di preparedness Anda.

Jika Anda pilih Authy, Anda bertaruh pada password backup Anda tidak bocor dan Twilio tidak di-hack besar-besaran. Jika Anda pilih Google Authenticator, Anda bertaruh pada diri Anda tidak pernah kehilangan perangkat dan backup codes tersimpan aman.

Rekomendasi final saya: Untuk 90% pengguna rata-rata yang butuh keseimbangan, Authy dengan SMS recovery dimatikan masih yang paling masuk akal. Tapi untuk akun dengan aset kripto tinggi atau data sensitif kritis, Google Authenticator (local) + YubiKey adalah gold standard yang sebenarnya.

Dan ingat: 2FA bukan tameng ajaib. Phishing tetap bisa jebol semua jenis 2FA, kecuali hardware token dengan FIDO2. Selalu periksa URL, jangan klik link mencurigakan, dan pertimbangkan threat model Anda sendiri sebelum percaya pada janji “aman 100%”.